Защитната компания AVG, добре известна със своите безплатни и търговски продукти за сигурност, които предлагат широк спектър от защитни мерки и услуги, свързани със сигурността, изложи милиони потребители на Chrome наскоро, като наруши защитата на Chrome по фундаментален начин в едно от разширенията си за мрежата браузър.

AVG, като много други охранителни компании, предлагащи безплатни продукти, използва различни стратегии за осигуряване на приходи, за да печели приходи от безплатните си предложения.

Една част от уравнението е да накараме клиентите да надстроят до платените версии на AVG и за известно време това беше единственият начин, по който нещата работят за компании като AVG.

Безплатната версия работи добре сама по себе си, но се използва за рекламиране на платената версия, която предлага разширени функции като анти-спам или подобрена защитна стена.

Охранителните компании започнаха да добавят други потоци от приходи към своите безплатни предложения, а едно от най-известните в последно време включваше създаването на разширения за браузъри и манипулирането на търсещата машина по подразбиране на браузъра, началната страница и новата страница в раздела, които вървят заедно с нея,

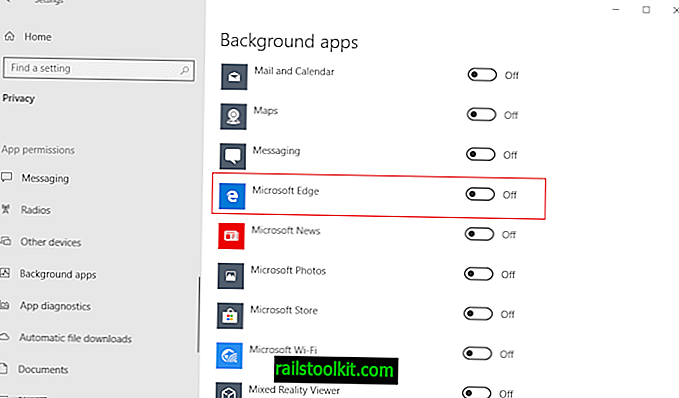

Клиентите, които инсталират AVG софтуер на своя компютър, получават подкана в крайна сметка да защитят своите браузъри. Щракването върху ОК в интерфейса инсталира AVG Web TuneUp в съвместими браузъри с минимално потребителско взаимодействие.

Разширението има повече от 8 милиона потребители според уеб магазина на Chrome (според собствените статистически данни на Google близо девет милиона).

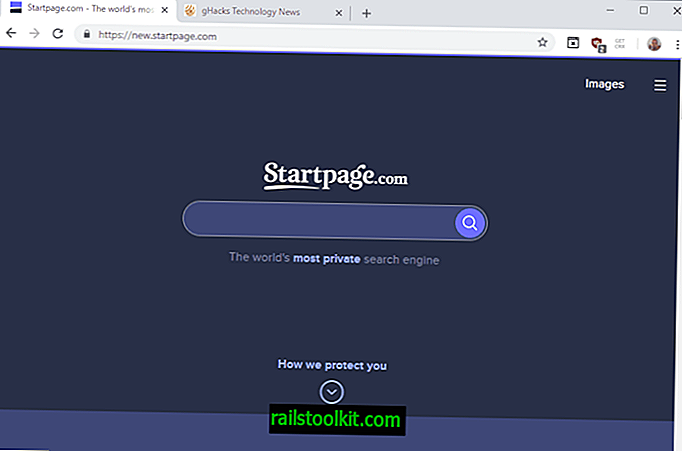

Това променя началната страница, новата страница с раздели и доставчика по подразбиране за търсене в уеб браузъра Chrome и Firefox, ако са инсталирани в системата.

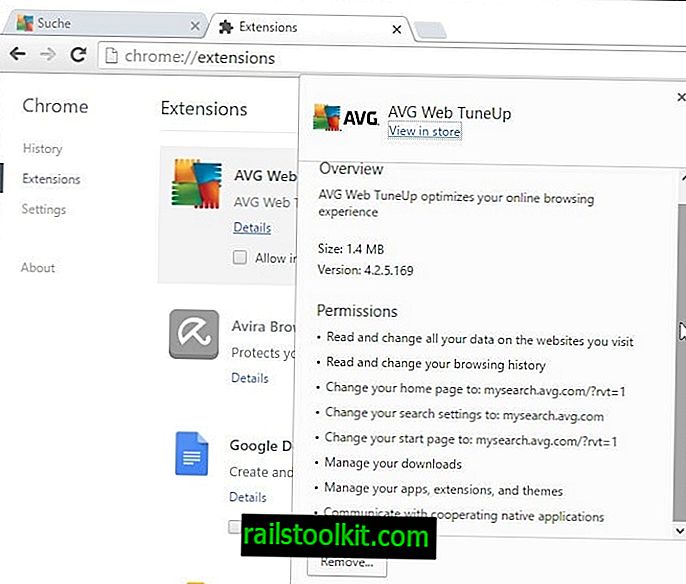

Разширението, което се инсталира, изисква осем разрешения, включително разрешение за „четене и промяна на всички данни на всички уебсайтове“, „изтегляния на mange“, „комуникация със съдействащи местни приложения“, „управление на приложения, разширения и теми“ и промяна на началната страница, настройки за търсене и начална страница към персонализирана страница за търсене на AVG.

Chrome забелязва промените и ще подкани потребителите, които предлагат да възстановят настройките до предишните им стойности, ако промените, направени от разширението, не са били предназначени.

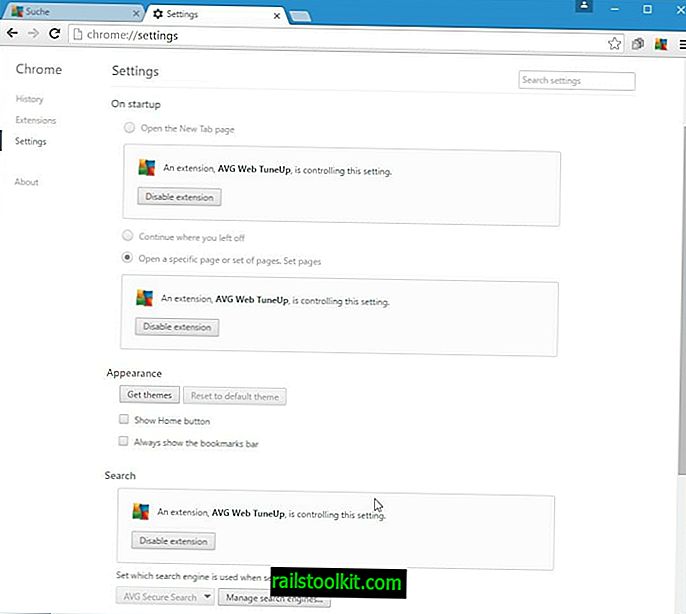

Доста проблеми възникват при инсталирането на разширението, например, че променя настройката за стартиране, за да "отвори конкретна страница" игнорирайки избора на потребителите (например да продължи последната сесия).

Ако това не е достатъчно лошо, е доста трудно да промените променените настройки, без да деактивирате разширението. Ако проверите настройките на Chrome след инсталиране и активиране на AVG Web TuneUp, ще забележите, че вече не можете да променяте началната страница, да стартирате параметрите или доставчиците на търсене.

Основната причина, поради която се правят тези промени, са парите, а не сигурността на потребителите. AVG печели, когато потребителите правят търсене и кликват върху реклами в създадената от тях персонализирана търсачка.

Ако добавите към това, че компанията наскоро обяви в актуализацията на декларацията за поверителност, че ще събира и продава - неразличими - потребителски данни на трети страни, в крайна сметка получавате страшен продукт самостоятелно.

Проблем със сигурността

Служител на Google подаде доклад за грешки на 15 декември, в който заяви, че AVG Web TuneUp деактивира сигурността в мрежата за девет милиона потребители на Chrome. В писмо до AVG той пише:

Извинявайте се за моя груб тон, но наистина не съм развълнуван от инсталирането на този боклук за потребителите на Chrome. Разширението е толкова лошо разбито, че не съм сигурен дали трябва да го докладвам като уязвимост или да помоля екипа за злоупотреба с разширения да провери дали е PuP.

Въпреки това, притеснението ми е, че вашият софтуер за защита деактивира уеб сигурността за 9 милиона потребители на Chrome, очевидно, за да можете да отвлечете настройките за търсене и новата страница в раздела.

Възможни са множество очевидни атаки, например, тук има тривиален универсален xss в API за „навигиране“, който може да позволи на всеки уебсайт да изпълни скрипт в контекста на всеки друг домейн. Например, napader.com може да чете имейл от mail.google.com или corp.avg.com или каквото и да е друго.

По принцип AVG излага потребителите на Chrome с разширението си, което уж би трябвало да направи сърфирането в интернет по-безопасно за потребителите на Chrome.

AVG отговори с поправка няколко дни по-късно, но тя беше отхвърлена, тъй като не реши проблема напълно. Компанията се опита да ограничи експозицията само като приеме заявки, ако произходът съответства на avg.com.

Проблемът с поправката беше, че AVG проверява само ако avg.com е включен в произхода, който атакуващите могат да експлоатират, като използват поддомейни, които включват низ, например avg.com.www.example.com.

От отговора на Google стана ясно, че има повече залог.

Предложеният код не изисква защитен произход, което означава, че позволява // или // протоколи при проверка на името на хоста. Поради това мрежовият човек в средата може да пренасочи потребителя към //attack.avg.com и да предостави JavaScript, който отваря раздел за сигурен https произход и след това да инжектира код в него. Това означава, че човек в средата може да атакува сигурни https сайтове като GMail, Banking и т.н.

За да бъдем абсолютно ясни: това означава, че AVG потребителите имат деактивиран SSL.

Вторият опит за актуализация на AVG на 21 декември беше приет от Google, но Google засега деактивира вградените инсталации, тъй като бяха разследвани възможни нарушения на правилата.

Заключителни думи

AVG изложи милиони потребители на Chrome в риск и не успя да достави правилен кръпка за първи път, което не разреши проблема. Това е доста проблематично за компания, която се опитва да защити потребителите от заплахи в Интернет и на местно ниво.

Би било интересно да видим колко полезни или не са всички онези разширения на софтуера за сигурност, които се инсталират заедно с антивирусен софтуер. Не бих се учудил, ако се върнат резултати, че те нанасят повече вреда, отколкото предоставят употреба на потребителите.

Сега Вие : Кое антивирусно решение използвате?