Общоизвестно е сред потребителите на GNU / Linux, че има значително по-малък шанс да се заразите със злонамерен софтуер при стартиране на GNU / Linux, отколкото има при използване на Microsoft Windows; обаче би било погрешно да се каже, че има равен нулев шанс. Зловредният софтуер съществува, въпреки че шансовете на вас да се спънете в него са ниски.

Бих преценил, че вероятно 95% от потребителите на GNU / Linux не използват никакъв вид антивирусен софтуер и като цяло бихте могли да бъдете сигурни в това ... Въпреки това, ако сте типът да грешите повече в страна на повишено внимание, може да искате да знаете как да инсталирате нещо, което да облекчи ума ви в това отношение.

ClamAV е антивирусно и зловредно приложение с отворен код за GNU / Linux, както и за други системи, включително BSD, Solaris и дори Microsoft Windows. Повечето сървърни администратори ще ви кажат, че изпълняват ClamAV на своите производствени машини; така че защо да не го стартирате и на вашата домашна машина?

Инсталиране на ClamAV и Clamtk

В зависимост от вашия избор на OS вкус, можете да продължите да инсталирате тези пакети по няколко различни начина. В тази статия ще дам примери как да ги инсталирам чрез базирани на Debian / Ubuntu системи, както и базирани на Arch системи; ако използвате дистрибутор извън този диапазон на избор, може да се наложи да промените командите, които ще използваме в конкретни команди на вашия мениджър на пакети, или да използвате вашия GUI мениджър на пакети, ако имате такъв.

Ако предпочитате да изграждате от източник, можете да изтеглите ClamAV от началната им страница тук. Има и инструкции за други дистрибутори като Gentoo, Fedora и OpenSUSE, както и Solaris, BSD и MacOSX.

Ако използвате дистрибутор, базиран на Debian / Ubuntu:

- sudo apt инсталирате clamav clamtk

Ако използвате дистрибутор, базиран на Arch:

- sudo pacman -S clamav clamtk

Задайте ClamAV за ежедневни сканирания и поддържайте актуализациите на вирусите

Първите неща, които искаме да направим, са да се уверим, че и ClamAV, и услугата за актуализиране Freshclam стартират, ще стартират автоматично.

- sudo systemctl enable --now freshclamd

- sudo systemctl enable --now clamd

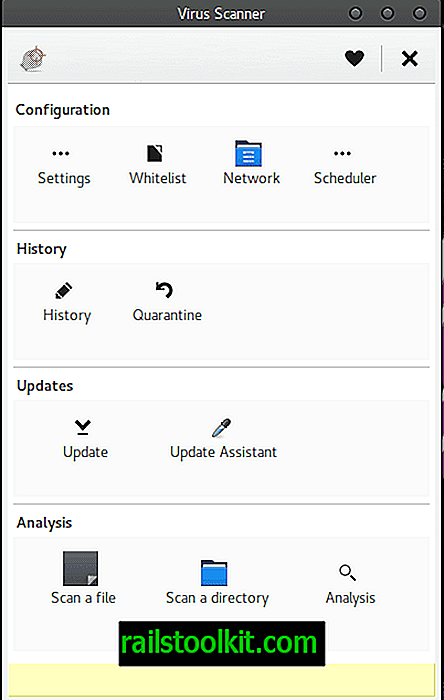

След като това е направено, ние искаме да отворим Clamtk, който обикновено се намира в менюто за аксесоари на вашите приложения за подреждане.

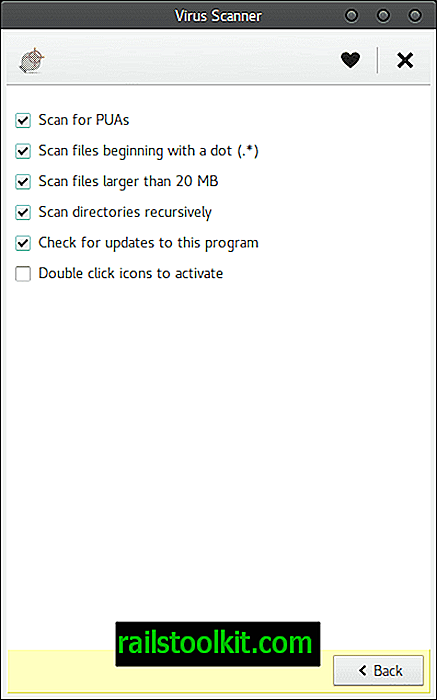

Оттук щракнете върху Настройки и поставете отметка във всички квадратчета с изключение на последното.

След това искаме да отидем на Update Assistant и да изберете „Бих искал сам да актуализирам подписите.“

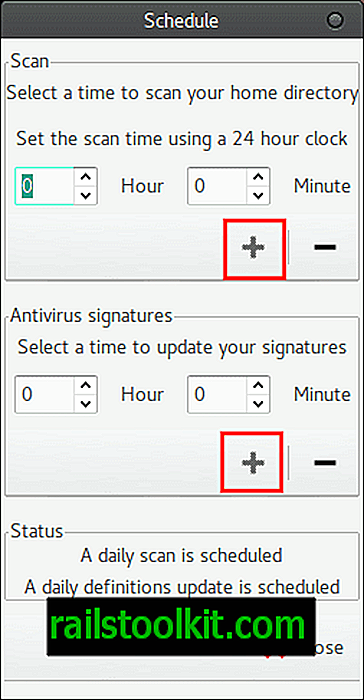

Щракнете върху Прилагане, след което се върнете към главния екран на Clamtk и изберете „Scheduler“.

От тук задайте времето, което искате да сканирате автоматично вашия компютър, както и времето, което искате да актуализирате дефинициите всеки ден, след което щракнете върху символа + за всяка, за да активирате настройката. Прозорецът ви трябва да казва: „Планирано е ежедневно сканиране“ и „Планирано е ежедневно актуализиране на дефиниции“.

От тук можем да се върнем към главния прозорец отново, щракнете върху „актуализации“ и щракнете върху бутона „ОК“, за да актуализирате ръчно базата данни веднъж, само за да започнете нещата.

И накрая, върнете се към главното меню и изберете „Сканиране на директория“. В този момент бих препоръчал да сканирате цялата си файлова система, но можете просто да сканирате домашната си директория, тъй като по-голямата част от всичко, което сте изтеглили или запазили, вероятно е там. Това решение оставям на вас. След като сканирате, останалото е доста направо напред и сте готови! Късмет!

Заключителни думи

Специална забележка: ClamAV е чувствителен. Наистина чувствителен понякога ... При първоначалното ми сканиране ми казаха, че имам над 177 потенциални заплахи. Когато прелиствах списъка, видях, че около 60% от „заплахите“ са нищо повече от кеш файловете на Firefox (които така или иначе често изчиствам), които са фалшиво етикетирани като огромен и основен Linux вирус, който съществува, но освен Ghacks, google или уебсайтовете office365 ми го подадоха; тогава беше фалшив положителен (какъвто беше, само за да бъде много ясен, фалшив положителен).

Много от другите фалшиви позитиви бяха просто части от софтуера LibreOffice, обозначени като HTML експлоатация, която е ГОДИНИ. Чрез наистина бързо търсене разбрах, че това отново е фалшив позитив.

С това се казва; не приемайте, че само защото ви казаха, че имате грешки, означава, че имате грешки. Правете си изследвания; и използвайте инструмента за анализ, вграден в Clamtk, който ще вземе вашите резултати и ще потърси какво са казали ДРУГИТЕ вирусни скенери за тях ... Ако всички те се върнат празни / чисти, знаете, че вероятно сте добре. Колкото и фалшивите позитиви да са караница, поне се опитва нали? Предпочитам да е прекалено чувствителен, отколкото да не е достатъчно чувствителен!