KB4100480 е актуализация на защитата извън лентата за операционните системи на Microsoft Windows 7 и Windows Server 2008 R2, която "адресира повишаване на уязвимостта в ядрото на Windows в 64-битовата (x64) версия на Windows".

Уязвимостта е документирана в CVE-2018-1038, Windows Kernel Повишаване на уязвимостта на привилегиите на уебсайта на Microsoft за безопасност TechCenter.

KB4100480 за Windows 7 и Windows Server 2008 R2

Успешната експлоатация на уязвимостта дава на атакуващия пълен контрол върху системата. Microsoft отбелязва обаче, че проблемът изисква локален достъп до несвързана компютърна система.

Повишение на уязвимостта на привилегиите съществува, когато ядрото на Windows не успее да обработва правилно обекти в паметта. Нападател, който успешно използва тази уязвимост, може да пусне произволен код в режим на ядрото. След това нападател може да инсталира програми; преглед, промяна или изтриване на данни; или да създадете нови акаунти с пълни права на потребители.

За да се възползва от тази уязвимост, нападателят първо трябва да влезе в системата. След това нападател може да стартира специално изработено приложение, за да поеме контрола върху засегнатата система.

Актуализацията адресира уязвимостта, като коригира как ядрото на Windows обработва обекти в паметта.

Актуализацията кръпва проблем със сигурността, открит по-рано този месец от изследователя по сигурността Ulf Frisk, който го документира на страница на GitHub. Изследователят откри, че патчът Meltdown на Microsoft, CVE-2017-5754, пуснат в деня на патча на Microsoft през януари 2018 г., промени бита за разрешение на потребителя / супервайзера на потребителя, който направи таблиците на страниците „достъпни за код на потребителски режим при всеки процес“, докато те трябва да да бъдат достъпни само от ядрото на машини с Windows.

Страницата за поддръжка за KB4100480 изброява всички актуализации, които Microsoft пусна, които предизвикаха проблема в системи, работещи с 64-битови версии на Windows 7 или Windows Server 2008 R2. По принцип всяка актуализация, пусната на 3 януари 2018 г. или по-нова версия, е засегната.

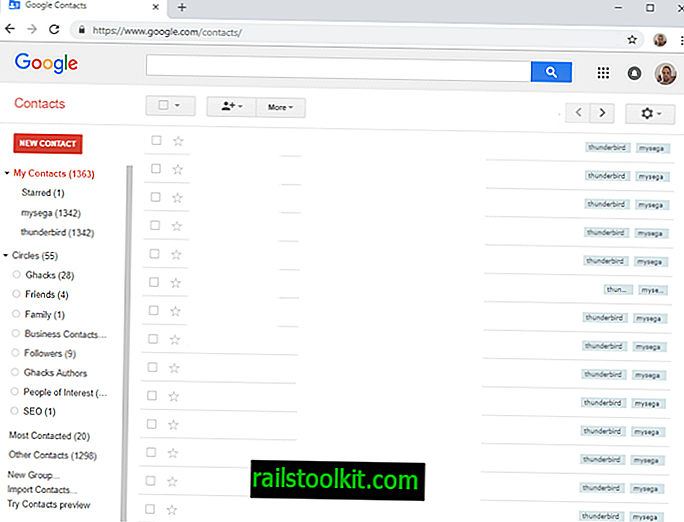

Актуализацията е достъпна от Windows Update и услугата за актуализиране на Windows Server, а също и като самостоятелно изтегляне от каталога на Microsoft Update.

Microsoft не спомена дали новата актуализация коригира някой от известните проблеми, въведени в предишни актуализации.

Сега вие : Как се справяте с актуализациите на Windows в наши дни?